|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Борьба с вирусами: фронтовая сводка или Сеть криминальная

Автор: Владислав Демьянишин

«Нас десять, всего только десять,

И старшему нет тридцати,

Не смейтесь, не надо, нас могут повесить,

Но раньше нас надо найти…»

/«Поиск предназначения», Аркадий и Борис Стругацкие /

Все жарче на фронтах сражений. Все жестче противоборство. Все безжалостней оппоненты.

Все жарче на фронтах сражений. Все жестче противоборство. Все безжалостней оппоненты.Что движет хакером? Наверное, ему кажется, что его никто не найдет, ведь ему не нужно рисковать своей жизнью и не нужно стрелять, например, в инкассатора, чтобы ограбить банк.

Достаточно разослать тысячи троянов с ботами ни о чем не догадывающимся пользователям, затем объединить эти боты в сеть, и через специальное ПО отдавать команды этим ботам.

Ему кажется, что его не найдут. Но это рано или поздно, но произойдет. Произойдет именно тогда, когда он не будет ожидать этого. Именно поэтому был арестован Кэвин Митник и те, кто был после него.

Сегодняшний хакер мнит себя гением, но ведь не он придумывает и находит все эти бреши. Таких по истине пытливых хакеров не так и много.

Сейчас легко стать «хакером», скачав в Инете исходник эксплоита (от англ. exploit, эксплуатировать – это компьютерная программа, фрагмент программного кода или последовательность команд, использующие уязвимости в ПО и применяемые для проведения атаки на ПК) или, что еще проще, трояна, внедрить его в инсталлятор или портабельную версию какой-нибудь популярной программки типа QIP или медиаплеера, прогнать через обфускатор и дело сделано. Вирус мгновенно распространяется по сети, благодаря беспечным юзерам.

Но с таким же успехом можно взять роман Толстого "Петр I", изменить в нем пару строк, и со спокойной совестью считать себя автором замечательного исторического романа.

Нет, сегодняшний хакер – это не гений. Все чаще в руки компетентных органов попадают неоперившиеся школяры начальных курсов ВУЗов, пытающихся красть номера кредиток или спамить народ за деньги, или просто «опускать» заказанные конкурентами сайты.

Сегодняшний хакер – это банальный инфантильный пачкун, воришка с блудливыми ручонками, рвущийся к деньгам, по сути, ничему в этой жизни еще не научившийся.

Хакеры поставят США на колени

Инфраструктура любого современного государства уязвима для кибернападения. Эксперт по безопасности Чарли Миллер считает, что организовать кибератаку легче, чем вести войну обычными средствами.

"Организовать кибератаку, которая полностью парализует США, можно в течение двух лет, и стоило бы такое мероприятие $50 млн", – заявил Миллер. Эксперт считает, что для подобного нападения достаточно 600 хакеров.

"Нельзя игнорировать угрозу кибернападения и кибершпионажа", – заявила Мелисса Хэтоуэй, бывший руководитель одного из подразделений IT-защиты армии США на конференции НАТО, которая прошла в Таллинне.

"Объекты ключевой инфраструктуры, такие как электростанции, становятся уязвимыми из-за подключения к Интернету", – утверждает Хэтоуэй.

В Эстонии в августе 2008 года введена в эксплуатацию система К-5, разработанная для противодействия кибернападениям на ключевые узлы инфраструктуры страны.

Эстонское правительство инвестировало деньги в систему K-5 после нападения хакеров с российских серверов, которое стало следствием скандала с переносом памятника в 2007 году.

Компьютерное нападение продлилось несколько недель. Его целью стали информационные сети банков, ведомств, частных предприятий, СМИ и университетов.

Комплексная система К-5 превратила Эстонию в лидера технологий IT-безопасности и полностью соответствует стратегии развития НАТО, которая предусматривает защиту от новых асимметричных угроз, таких как информационные атаки.

Глория Крэйг, британский эксперт по IT-безопасности, считает, что страны НАТО не учли эстонский опыт.

ZeuS ведет 2:1

Создатели инструментария для разработки и поддержки ботнетов на базе известного трояна ZeuS жгут. Нет, конечно, такого рода ПО всегда продавалось за немалые деньги, и был далеко не прост.

Но авторы ZeuS решили существенно расширить возможности своего вредоносного творения. Тут все, как в приличном автосалоне. Базовая комплектация ZeuS Kit версии 1.3.4.x стоит от 3 до 4 тыс. долларов.

Дальше можно установить опции. Модуль для Backconnect стоит $1500, форм-граббер для FireFox – еще $2000, онлайн лог об украденных данных посредством Jabber – $500, поддержка Vista/Windows 7 – $2000.

Часть опций продается приватно. Так возможность доступа к удаленному рабочему столу через VNC стоит сразу аж $10000. Но вы будите удивлены, поскольку это еще не все.

Теперь инструментарий как настоящее серьезное уважающее себя ПО, обзавелся еще и системой активации, привязанной к аппаратной части компьютера.

В целом эта система похожа на активацию Microsoft Windows, т.е. зарегистрированный билдер можно запускать только на одном, конкретном ПК.

Эксперты всего мира лишь разводят руками и в один голос сообщают, что с таким уровнем лицензирования они сталкиваются впервые. Кроме того, известно, что авторы ZeuS уже во всю работают над новой версией трояна.

В новой версии обещают веб-инжекции в FireFox (динамическая подстановка нужного злоумышленнику HTML-контента), а также полиморфное шифрование.

Последнее означает, что ZeuS-троян будет криптовать свое тело каждый раз при заражении жертвы, поэтому тело вируса будет уникально на каждой машине. Антивирусы и сейчас детектируют ZeuS через раз. А уж полиморфное шифрование ситуацию явно не улучшит.

F1 нажимать опасно!

Каждая версия Internet Explorer – это очередное распиаренное «решето» для «черных» программистов. Вышел уже IE8 и тут «мелкомягкие» заявляют, что пользователям стало не безопасно, находясь в окне браузера, нажимать на клавиатуре клавишу получения помощи F1.

И все потому, что нашлись умельцы в известных кругах, которые додумались написать такой сценарий на VBScript, который через очередную уязвимость в браузерах IE любых версий, и смех и грех, запускает вредоносный код.

Любопытно, что в самом конце марта Microsoft опубликовал сразу целый список заплаток для своего браузера, закрывающих аж 10 дыр.

Надо сказать, что команда разработчиков Microsoft уже начала работу над IE9 в конце октября 2009. В него уже встроили быструю отрисовку, построенную на DirectX и скорость графики в нем будет в 20 раз быстрее, чем у IE8. Теперь счастливые пользователи смогут в 20 раз быстрее наблюдать, как на их компьютер проникает злоумышленник ;)

Двойной агент

Произошел довольно неожиданный поворот в деле кардера Альберта Гонсалеса, осуществившего крупнейшую в истории США кражу номеров кредитных карт.

Гонсалесу были предъявлены 19 обвинений, и он полностью признал свою вину еще в конце 2009 года. Его ожидает суд, тюремный срок от 15 до 25 лет, а также штраф размером около 3 млн. долларов и конфискация имущества.

Между тем, недавно друг и сообщник «главного» кардера Стив Вэтт поведал миру, что все это время Гонсалес работал на американское правительство, а именно на Секретную службу США.

По его словам, Гонсалесу платили $74 тыс. наличными в год за представление информации о других кардерах. Что характерно, Секретная служба отказывается комментировать этот вопрос. Вероятно, промышлять одним только кардингом, Гонсалесу было скучно.

Рис. 1 Хакер не спит

CAPTCHA взломан

CAPTCHA (от англ. «Completely Automated Public Turing test to tell Computers and Humans Apart» – полностью автоматизированный публичный тест Тьюринга для различия компьютеров и людей) – торговая марка Университета Карнеги-Меллона, в котором разработали компьютерный тест, используемый для того, чтобы определить, кем является пользователь системы: человеком или компьютером.

В Рунете часто упоминается как капча. Термин появился в 2000 году. Основная идея теста: предложить пользователю такую задачу, которую может решить человек, но которую несоизмеримо сложно предоставить для решения компьютеру. В основном это задачи на распознавание символов.

CAPTCHA чаще всего используется при необходимости предотвратить использование интернет-сервисов ботами, в частности, для предотвращения автоматических отправок сообщений, регистрации, скачивания файлов, массовых рассылок и т. п.

Варианты реализации:

- В наиболее распространенном варианте CAPTCHA от пользователя требуется ввести символы, как правило, изображенные на предлагаемом ему рисунке в искаженном виде, иногда с добавлением шума или полупрозрачности.

- Реже применяются CAPTCHA, основанные на распознавании речи (в основном – как альтернатива для людей с нарушениями зрения).

- Могут также применяться другие плохо алгоритмизуемые задачи, например: узнать, что находится на картинке, отметить все картинки с животными или ответить на вопрос, связанный со знаниями или менталитетом людей (например, «висит груша, нельзя скушать»).

- Встречаются CAPTCHA, где предлагается ввести ответ на простое арифметическое действие.

Так вот, казалось бы, как можно заработать $25 млн. на взломе этой самой капчи? Уникумы, вернее, джентльмены, которых сейчас судят в Нью-Джерси, доказали, что такое действительно возможно.

Схема их работы была проста. Они перекупали на онлайновых распродажах билеты на концерты, спортивные матчи и т.п. В числе пострадавших Ticketmaster, Musictoday и Tickets.com.

Для осуществления своей цели через имитацию частных лиц предприимчивые парни вплотную пообщались с бывшими сотрудниками компаний распространителей билетов, зарегистрировали две фирмы, купили диапазоны IP-адресов и сняли в аренду сервера.

Но основное действие строилось на взломе визуальных и звуковых CAPTCHA, которые использовали сайты онлайновой продажи билетов. А ведь подобные сайты отслеживают даже IP-адреса, телефоны и т.д. Так вот боты имитировали даже задержку от 5 до 10 секунд для визуальных капчей и 30 на звуковые.

Прибегнув к помощи опытных программистов и вложив немалые деньги в разработку, мошенники сумели создать ботов, которые как орешки щелкали формы регистрации, заполняя аккуратно все поля на лету генерируемыми телефонами, именами и e-майлами.

Боты порой даже ошибались при наборе captcha, для вида якобы делая опечатки, что им позволяло лучше походить на людей. В итоге, поразительный результат – за период 2002 по 2009 годы группировка умудрилась заработать на перепродаже билетов более $25 млн.

Преступная Германия

Россию (обычно наряду с Китаем) называют одной из самых «киберпреступных» стран мира. Но оказалось, что суперразвитые и благополучные государства Западной Европы не намного лучше – например, самой интернет-криминальной страной нашего континента стала Германия.

Во всяком случае, именно такие данные содержаться в ежегодном докладе компании Symantec. По приведенным сведениям, 12% всех вирусов в Европе возникли именно в Германии. По этому показателю страна обошла не только РФ (8%), но и Великобританию (9 %).

Кроме того, Германия же оказалась и главной жертвой хакеров: например, 14% всех входящих в различные бот-сети ПК в Европе расположены именно в ФРГ.

Таким образом, в Германии существует немалый «внутренний» оборот компьютерной заразы: вирусы создаются в этой стране и там же распространяются. Ранее столь значительный сегмент, генерирующий заразу «для собственного пользования», был разве что в США.

Выводы из этих данных неутешительные: судя по всему, развивающиеся страны уже перестают быть «кузницей вредоносного кода» для всего мира.

Это происходит за счет сокращения разрыва стоимости разработки ПО на Западе и странах BRIC (устоявшийся аббревиатура от названия четырех быстро развивающихся стран: Бразилия, Россия, Индия и Китай) киберпреступность начинает активно возвращаться в развитые экономики. Что из этого получится, сейчас неизвестно, но ясно, что вряд ли это будет что-то хорошее.

В Испании громкий арест ботоводов

Обычные честные пользователи сети могут с радостью поздравить и поблагодарить испанских борцов с киберпреступностью, ведь им совместно с ФБР США удалось задержать сразу троих хакеров, причастных к созданию огромного ботнета Mariposa (с испанского – «бабочка»), насчитывающего почти 13 млн. компьютеров в 190 странах мира.

Рис. 2 Задержание группы DDP Team/ботнетMariposa

О размахе ботнета говорит и тот факт, что в Испании мобильный оператор Vodafone продал 3000 свеженьких смартфонов HTC Magic, зараженных зловредным кодом, связанным с ботнетом Mariposa.

Кроме обычных пользовательских компьютеров, ботнет сумел распространиться на офисные ПК компаний, входящих в Fortune 1000 – топ крупнейших корпораций мира.

Рис. 3 …и походу Vodafone заразили

Сообщается, что все трое задержанных – граждане Испании, которые называют себя DDP Team. В поимке помог случай: один из хакеров – Netkairo однажды обратился к админ-системе с отключенным VPN-соединением и «засветил» свой реальный IP-адрес. До этого, все попытки вычислить владельцев ботнета были тщетны.

В результате проведенной операции ботнет Mariposa свое существование прекратил, но миллионы зараженных ПК по-прежнему ломятся на отключенный C&C (command&control) сервер.

Статистика хакеров

Согласно новому отчету Symantec, в прошлом году было обнаружено более 50% вредоносного ПО, выявленного за все время работы компании.

Произошел чудовищный рост числа вирусов – их количество по сравнению с 2008 годом увеличилось на 71%. Всего за прошедший год обнаружено почти 3 млн. образцов вредоносного кода.

В отчете говорится, что каждую секунду хакеры совершают более 100 атак на компьютеры. И хотя большинство из них безвредны, каждые 4.5 секунды одна такая атака влияет на работу какого-било компьютера.

Неудачная обновка McAfee

Антивирус от McAfee грандиозно провалился на корпоративном уровне, вызвав сбои в десятках тысяч компьютеров по всему миру. Очередное обновление безопасности внезапно вывело из строя жизненно важные компоненты Windows XP!

И хотя его заблокировали уже через 4 часа, этого хватило, чтобы в числе пострадавших оказалась даже всемогущая Intel, на всех компьютерах которой на территории США установлено данное ПО. Некоторые компании уже внесли McAfee в черный список поставщиков антивирусной защиты.

Самые беззащитные

Согласно «Отчету об угрозах безопасности в интернете» (Internet Security Threat Report) от компании Symantec, почти две трети всех веб-атак за 2009 год приходятся на два приложения – Adobe Reader и Internet Explorer.

Причем наибольшей угрозой, по мнению компании, является неумение или нежелание пользователей своевременно обновлять софт, установленный на их машинах. Таким образом, новые средства нападения обычно появляются еще до того, как пользователи успевают залатать старые прорехи в безопасности своих ПК.

Охота на лис

По сведениям компании Trusteer, занимающейся вопросами безопасности, банковский троян Zeus («Зевс») открывает охоту на FireFox.

Ранее зловред предпочитал в основном Internet Explorer из-за его менее эффективной, чем у «огнелиса» защиты. Но «Зевс» новой версии преодолел защитные барьеры FireFox, и теперь около 30% банковских операций в Сети могут оказаться под угрозой.

По мнению компании, в ближайшее время возрастет количество атак на юзеров «огнелиса», пользующихся услугами интернет-банкинга.

Подзарядка с трояном

Западная ИТ-группа US-CERT обнаружила в безобидном на первый взгляд USB-заряднике Energizer DUO, предназначенном для AA и AAA батареек, самый настоящий троян.

Вредоносное ПО крылось в софте, позволяющем наблюдать за уровнем заряда батареи. Именно с этим ПО на компьютер устанавливается бэкдор, идентифицирующийся Avira Antivir как BDS/Arurizer.A. Так что ставьте себе на компьютер Avira AntiVir (http://antivir.kiev.ua) и спите спокойно, пока ваши батарейки заряжаются ;)

В Energizer уже заявили, что продажи данного устройства приостановлены и проводится расследование, как вообще троян попал в сопроводительное ПО зарядника.

При этом с сайта разработчика можно было скачать точно такую же версию программы с интегрированным трояном.

Надежный ли у вас антивирус?

Вы и теперь, начитавшись о стольких страшных вещах, которые творятся по всему миру, не задумываетесь о безопасности вашего ПК? Тогда для тех, кто еще не поставил себе Avira AntiVir хочу предложить тест.

Но предупреждаю, он будет жесткий. И если вы не уверены в своем антивирусе, то лучше не заходите на следующие сайты:

http://www.keygen.us

http://www.crackspider.net

http://rufull.ru/files/crack/2009/4.April/rufull.ru.key.Avira.Premium.Security.Suite.9.0.0.367.zip

http://www.bestserials.com

Лично я с Avira AntiVir Professional (http://antivir.kiev.ua) могу посещать такие сайты совершенно спокойно.

Ну а на сайте www.malwareurl.com можно связаться с командой интернет-экспертов безопасности MalwareURL, которые посвятили свою жизнь сражению с malware, trojans и множеством других связанных с сетью угроз.

На данном сайте, указав веб- или IP-адрес, можно проверить подозрительный веб-сайт или IP-адрес.

Антивирус – хорошо, но включите мозги!

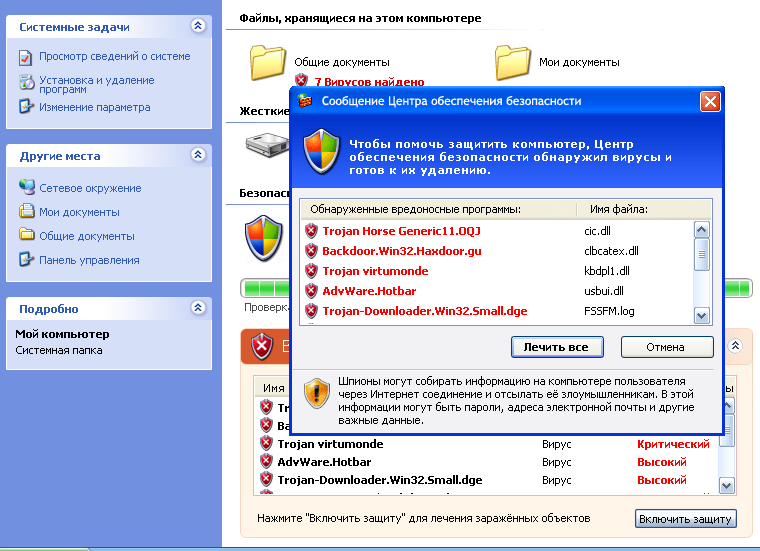

Не так давно, угодив на сайт windefendpro.com я получил сообщение (рис. 4), которое своим изображением имитировало окно Проводника с сообщением якобы от Центра обеспечения безопасности об онлайн-тестировании дисков моего ПК на предмет вирусности и с отчетом об прямо-таки эпидемии вирусов.

Рис. 4 Не верю!

Сразу предупреждаю – не верьте. Все это примитивные трюки, направленные на то, чтобы вынудить пользователя согласиться загрузить на свой компьютер некую программу безопасности, хотя бы даже неявно, под видом кнопки «Лечить все» и т.п.

Разумеется, если рассуждать здраво, то становится понятно, что это очередная и далеко не новая уловка злоумышленников инфицировать компьютер.

Такой же способ уже не раз использовался в недавнем времени под видом какой-нибудь антивирусной утилиты. Следует помнить, что никакой антивирус не может защитить вас от самих себя.

© Владислав Демьянишин

| Copyright © 2000-2024 & developed by Amonit Graphic design by Дубровина Мария | |

При использовании материалов сайта активная ссылка на http://sulfurzona.ru обязательна.

Весь оригинальный контент защищен сервисом Яндекс Вебмастер и сервисами проверки уникальности текста content-watch.ru, text.ru, advego.ru, etxt.ru, copyscape.com. |

|