|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Киберпреступность: Финансовый ущерб растет. Часть 1

Автор: Владислав Демьянишин

Наносимый ки6ерпреступниками финансовый ущерб растет день ото дня. Полезно знать, кто эти люди как устроен данный бизнес, и как не оказаться их жертвой. К тому же постараемся пояснить разницу между кодером, гарантом и мулом.

Если верить недавнему отчету компании HP (а ему стоит верить), потери от действий киберпреступников в 2011 году, по сравнению с тем же периодом 2010 года, увеличились в два с лишним раза.

Подобная тенденция наблюдается уже в течение ряда лет. Исследование, проведенное по заказу HP институтом Ponemon Institute, показало, что из-за вторжений с помощью вредоносных программ и веб-атак крупные организации ежегодно теряют по $6 млн (каждая из них подвергается в среднем 72 успешным атакам в месяц). Специалисты всерьез задумываются о том, какие масштабы бедствия ожидают нас в недалеком будущем.

Но не стоит думать, будто злоумышленники атакуют исключительно корпоративные сайты. Практика показывает, что жертвами в первую очередь становятся обычные домашние пользователи.

Причем многие из них представляют себе хакеров по старинке, считая их просто мелкими пакостниками и полагая, что наличие вируса на компьютере мало чем угрожает благополучию его владельца. Увы, реальность давно изменилась: хакеры теперь – лишь одно из звеньев эволюционной цепочки, о которой и поговорим.

Быстрые и легкие деньги

Любой поступок обусловлен определенными стимулами. Зачастую основным мотивом являются деньги – в том числе виртуальные, находящиеся на банковских карточках (рис. 1) и счетах. Поверьте, их не так уж трудно превратить в наличность.

Рис. 1

До этого преступники додумались еще на заре эпохи онлайн-банкинга, в те времена когда финансовые учреждения развитых стран стали предлагать клиентам возможность производить операции посредством компьютера, не выходя из дома.

Поначалу банки являлись объектами атак злоумышленников-одиночек - скорее, «чистых» хакеров, нежели профессиональных преступников. Эти по-своему талантливые, но несознательные индивидуумы находили брешь в защите банка и уводили реквизиты всех или отдельных пользователей, включая номера счетов, имена, адреса и пр.

В общем, информацию, достаточную для того, чтобы сделать фальшивую карту (так называемый пластик), по которой можно снять наличность (рис. 2). Некоторые из хакеров были наивны и производили все мошеннические действия, включая общение с банкоматом, собственноручно.

Рис. 2

Более умные продавали базы другим мошенникам, а те уже занимались процессом обналичивания. Так появились кардеры. Этот динамично развивающийся и неплохо обеспеченный класс киберпреступников продолжает успешно существовать и сегодня особенно на территории России.

Но представители закона и банковские работники не дремали, а вводили новые средства защиты клиентской информации. Взломать защиту самих банков становилось все труднее, так что преступники принялись искать пути.

Со временем стало ясно, что гораздо проще «хакнуть» пользователя банка и получить его конфиденциальные данные. А проще всего это сделать, заразив его компьютер специально созданным вредоносным ПО.

Криминальный замысел

И вот тут в игру вступают профессиональные преступники. Давайте рассмотрим типичный план действий киберпреступника, решившего нажиться на компьютерных пользователях.

В итоге, перед нами предстанут все участвующие стороны. Благодаря этому, мы сможем лучше понять, кто сколько зарабатывает и кто чем рискует. Атакуя пользователей, целесообразно выкачивать у них все данные, а не только номера и PIN-коды банковских карточек. В последние годы манера именно такая.

Объекты торговли

У обычных пользователей крадут не только секретные документы или финансовую информацию, но и доступы к платным файловым хранилищам, лицензионные ключи от различных программ (включая и антивирусы, пароли FTP-сервера, короткие номера ICO, интересные, заумные или известные аккаунты в Twitter или Facebook.

Эти данные пригодятся злоумышленникам не только для продажи. Например, через зараженный аккаунт в соцсети, на который подписано огромное число людей, может быть произведена очередная рассылка новой вредоносной программы.

Если последователи и фанаты доверяют данному пользователю, они не задумываясь кликают по вредоносной ссылке. Аналогичные действия нетрудно произвести с ICQ, Yahoo! и прочими мессенджерами – сценарий тот же самый.

Имея доступ к вашему частному FTP-серверу, злоумышленники могут использовать его для складирования украденных данных, сделать его центром рассылки вредоносных программ или анонимным прокси-сервером.

При этом, негодяи ничем не рискуют; если дело дойдет до полиции, давать объяснения придется вам, причем последствия могут оказаться весьма неприятными.

Похищают также паспортные данные и другую идентификационную информацию. Сканировали ли вы хоть раз в жизни свой паспорт? Посылали ли скан по электронной почте? Оставляли ли потом файл на компьютере? Скорее всего, да.

А между тем злоумышленники уже давно продают на просторах Интернета поддельные паспорта, вернее, клоны, в которых информация незадачливого пользователя сопровождена фотопортретом заказчика. Украв скан паспорта с компьютера жертвы, преступники уводят оттуда и всю остальную информацию.

Пользователям свойственно публиковать на Facebook свои фотографии, сопровождая их массой сведений личного плана. Эта информация позволяет преступнику целиком вжиться в ваш образ, если вдруг придется отвечать на вопросы полиции.

Возможен и такой вариант: по вашему паспорту преступник въезжает в страну, совершает злодеяния, после чего исчезает. Отыскать залетного негодяя будет практически невозможно, а полиция придет опять-таки к вам.

Наконец, все может пойти совсем плохо, если у вас есть дети, которые уже освоили социальные сети. Среди киберпреступников наверняка найдутся подонки, способные продать информацию педофилам. Имея взломанный аккаунт, те могут заманивать ребенка к себе, показывать непристойные фотографии и делать все, что угодно. Многие ли родители осознают это, глядя на свое чадо, сидящее за компьютером?

Где взять хостинг?

Злоумышленникам нужен широкий круг жертв, с которых будет выкачиваться вся возможная информация. Эту информацию (а она занимает много места) надо где-то хранить, причем желательно, чтобы «хранителям» было безразлично содержание хранимой информации.

Такой беспроблемный хостинг обеспечивается путем размещения серверов в тех странах, которые не дружат с США, Западной Европой и прочими поборниками частной собственности и прав человека. Т.е. в некоторых государствах Латинской Америки, Китае и пр.

Аренда полностью анонимна и стоит всего несколько сотен долларов в месяц. Держателями хостинга могут быть, например, владельцы ботнетов или просто нечистые на руку предприниматели, не слишком опасающиеся сотрудников ФБР.

Способы доставки

И вот, хостинг закуплен. Теперь нужно охватить как можно больше жертв. Проще всего это сделать, купив ботнет. Напомним, что ботнет – это совокупность зараженных компьютеров, объединенных в зомби-сеть. Машины-боты выполняют любые команды, но сам владелец ботнета с ними, как правило, не общается, чтобы не вызвать подозрений у попавшихся в ловушку пользователей.

Арендуя или покупая зомби-сеть, злоумышленник получает в свои руки несколько тысяч потенциальных жертв или точек входа в их контакт-листы, где ждут своего часа новые жертвы. Стоимость ботнета зависит от многих параметров – от количества входящих в него ботов, возможностей командного центра, устойчивости к антивирусам и пр.

Цены начинаются от нескольких сотен долларов за несколько тысяч зараженных машин. Впрочем, не исключен обман – ведь нельзя быть до конца уверенным, что продавец ботнета не оставил себе лазейку для дальнейшего контроля.

Поэтому сделки обычно совершаются через проверенных людей, так называемых гарантов (которые довольно часто являются модераторами или старожилами тематических закрытых форумов). Гарант получает свой процент за то, что отвечает за действия продавца. Именно через гарантов, как правило, работают все серьезные криминальные «игроки».

Если злоумышленник хочет подстраховаться, он после покупки ботнета модифицирует его, например, меняет протокол передачи. Тут на помощь придут разнообразные программисты (кодеры), готовые сделать ту самую бомбу, которая в дальнейшем разрушит благополучие многих пользователей.

Авторы вредоносов

Берутся за подобную работу, как правило, студенты, хорошо освоившие программирование. Некоторые из них со временем вырастут в профессионалов высокого уровня, и их творения станут помогать заказчикам выуживать миллионы долларов из карманов компьютерных пользователей.

Рис. 3

Отчего же молодые дарования так поступают? Как правило, это бывшие или начинающие хакеры, причем не WhiteHat (скорее исследователи, нежели хулиганы), a BlackHat, т.е. люди, не особо дружащие с законом, и действуют они опять-таки ради наживы (рис. 3). Написать простенький троян нетрудно (хватит нескольких дней), а гонорар исчисляется сотнями долларов.

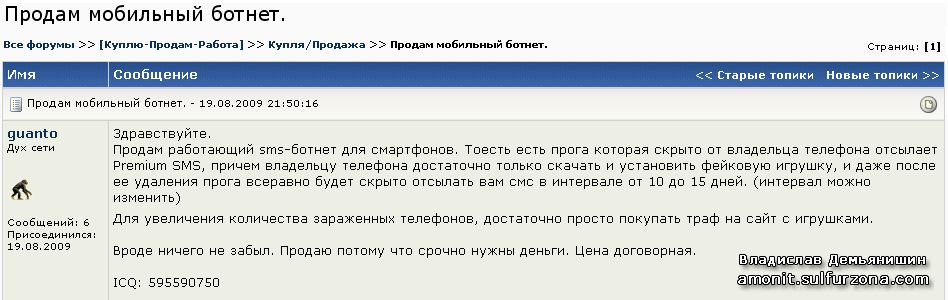

Более серьезные специалисты пишут качественное ПО вроде Zeus или пришедшую на смену и набирающую обороты SpyEye и сами же им торгуют (рис. 4). Подобные объявления в Интернете не редкость. Иногда это ловушка для дурака, но подчас – абсолютно реальный сервис. По неофициальным данным, разработчики этих известных троянов зарабатывают на их продаже более $50 тыс. в неделю.

Рис. 4

Кое-кто, похоже, обогатился уже настолько, что решил вовремя остановиться. Есть информация, что создатель Zeus отошел от дел. Отчасти этим объясняется тот факт, что некоторое время назад исходники трояна появились в свободном доступе.

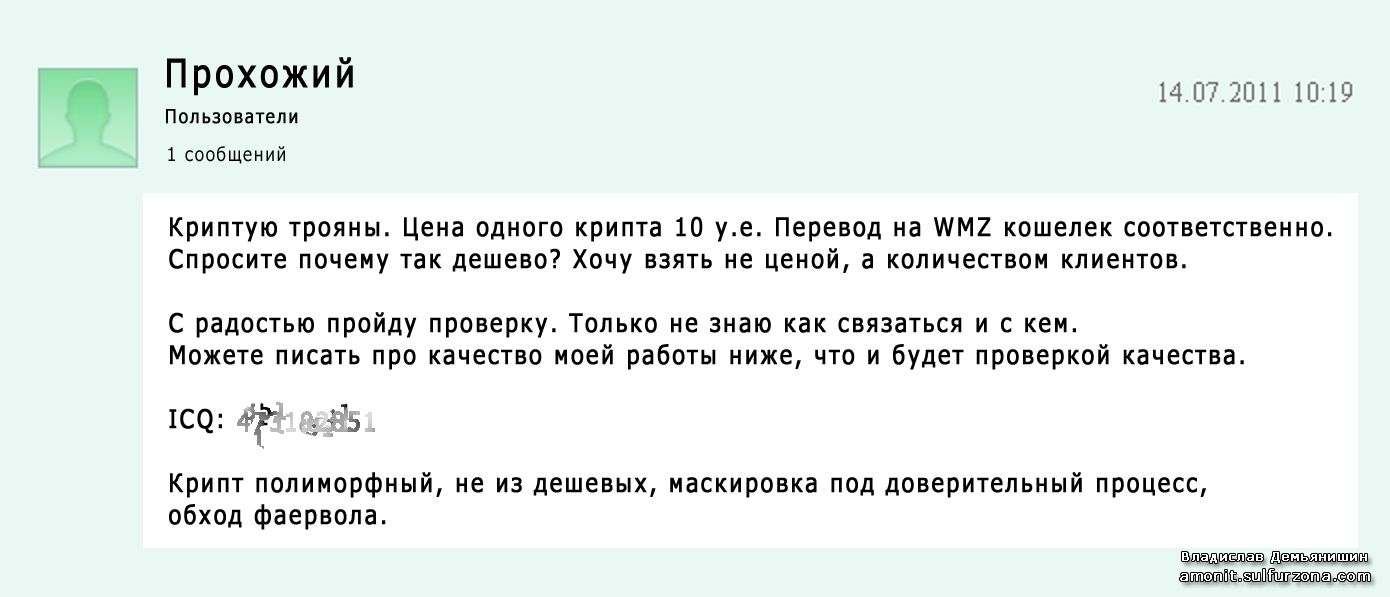

Но мало написать троян – его надо еще закриптовать (зашифровать). Тем самым удается «обезопаситься» от большинства (если не всех) антивирусов, по крайней мере, на пару дней вполне достаточно, чтобы увести все данные с компьютеров пользователей.

Рис. 5

Авторы троянов часто готовы помочь и с криптованием (рис. 5). Стоит это всего до сотни долларов. Кстати, вредоносное ПО можно криптовать несколько раз различными алгоритмами, продлевая таким способом срок службы основного кода.

Разумеется, криминальную программу желательно «обезопасить» от антивирусов. Для этого нужен мультисканер. Впрочем, найти его или реализовать самому нетрудно.

Если киберпреступник точно знает, какой антивирус установлен на ПК потенциальных жертв, он сразу сконцентрируется именно на нем. В любом случае можно без особых проблем испытать свежесозданный троян защитными продуктами десятка ведущих производителей. Если неохота возиться самим, помогут «специалисты» всего за $300-500.

Продолжение следует…

© Владислав Демьянишин

| Copyright © 2000-2024 & developed by Amonit Graphic design by Дубровина Мария | |

При использовании материалов сайта активная ссылка на http://sulfurzona.ru обязательна.

Весь оригинальный контент защищен сервисом Яндекс Вебмастер и сервисами проверки уникальности текста content-watch.ru, text.ru, advego.ru, etxt.ru, copyscape.com. |

|