|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Киберпреступность: Финансовый ущерб растет. Часть 2

Автор: Владислав Демьянишин

По данным «Лаборатории Касперского», во втором квартале 2011 года было отражено более 208 млн. атак с интернет-ресурсов. В ходе этих атак использовано 112 тыс. различных вредоносных и потенциально нежелательных программ. Средняя киберпреступная группа, состоящая из пяти человек, зарабатывает несколько миллионов долларов в год.

Вторжение

Итак, ботнет у наших киберпреступников есть. С его помощью необходимо доставить на компьютеры жертв программу, которая, собственно, и станет собирать данные пользователей для преступников.

Можно написать ее самостоятельно, но зачем напрягаться, если на рынке уже имеются специализированные решения! Это эксплоит-паки, которые в последние несколько лет получили широкую популярность.

Чтобы воспользоваться подобной программой (которая, как понятно из названия, предназначена для эксплуатирования различных уязвимостей), вовсе не надо быть программистом или обладать знаниями системного администратора. У всех продуктов этого класса понятный и простой интерфейс.

Кроме того, продавец предоставляет документацию и осуществляет поддержку. Стоимость эксплоит-пака зависит от того, насколько быстро и удобно он обновляется, какие использует уязвимости, насколько модифицирован, чтобы не привлекать внимания антивирусных компаний, и т.п.

Люди проницательные уже, наверное, догадались, что, купив эксплоит-пак и поставив его на хостинг, можно самостоятельно создать ботнет. Действительно, это так. Однако подобная акция предъявляет к будущему трояну значительно более серьезные требования, что повлечет увеличение затрат.

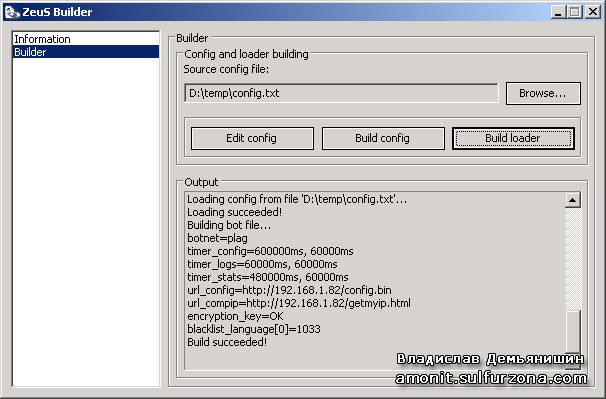

Рис. 1. Интерфейс панели управления ботнета Zeus

Довольно часто эксплоит-паки покупаются с контрактом (вроде лицензии) на определенный срок, например на год. В течение этого времени создатель гарантирует обновление своего творения: все актуальные уязвимости будут добавляться в вашу копию бесплатно. В случае разовой покупки за новые возможности придется доплачивать.

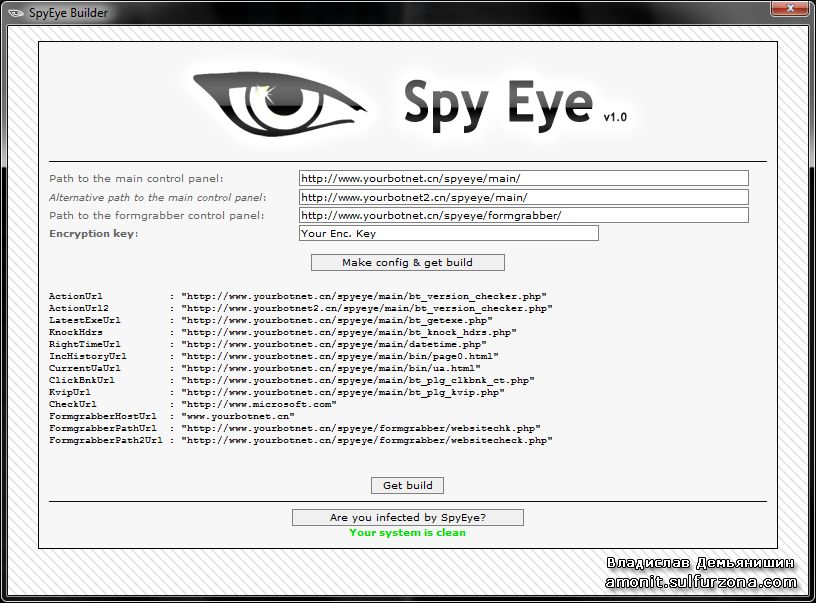

Рис. 2. Окно панели управления ботнета SpyEye

Что еще требуется? Тот самый код трояна, который будет выкачивать нужную информацию. Можно взять готовое мощное решение на подобии Zeus (рис. 1) или SpyEye (рис. 2). Но лучше написать свое, поскольку данные трояны хорошо известны аналитикам всех антивирусных компаний. К тому же несложный троян можно заказать всего за несколько сотен долларов.

Иные уязвимости

Если вы интересуетесь компьютерной безопасностью, то наверняка знаете, что в Сети имеются сайты, информирующие об обнаруженных уязвимостях. Независимые исследователи бесплатно или за небольшие деньги предоставляют данные о найденных ошибках в программах, чтобы усложнить жизнь киберпреступникам и помочь разработчикам ПО.

Впрочем, сознательность присуща далеко не всем: есть немало талантливых программистов, которые разбирают чужой код, стремясь отыскать уязвимость и продать ее создателям эксплоит-паков.

Дело весьма выгодное, ведь за неизвестную уязвимость нулевого дня (0day – свеженайденная уязвимость, о которой не поставлен в известность разработчик, и поэтому еще нет обновления с заплатой, устраняющей уязвимость) в популярных продуктах таких компаний, как Microsoft, Apple, Adobe или Sun, киберпреступники готовы заплатить десятки тысяч долларов (сами они потом заработают многократно больше). При этом бессовестный программист ничем не рискует, поскольку о его поступке, скорее всего, никто никогда не узнает.

Выгодное дельце

Итак, все готово и система по сбору данных работает. Давайте прикинем, сколько средств вложили в это злоумышленники: хостинг на 2 месяца – $1000, ботнет и его доработка – $1000, мультисканерная проверка – $500, написание трояна – $500, эксплоит-пак – $1500. Итого $4500.

Какие же вырисовываются «заработки»? Допустим, что дальше размеров ботнета киберпреступники не пойдут, хотя вариант маловероятный, и ограничатся двумя тысячами пользователей.

Согласно данным экспертов «Лаборатории Касперского», один пользователь «приносит» в среднем около $500. Произведя несложное умножение, получаем миллион (рис. 3). Нехило!

Рис. 3. Имеем миллион!

Однако на пути преступников есть довольно серьезное препятствие: обналичивание денег. Но они умудряются его обходить. Наиболее популярный способ предполагает участие так называемых денежных мулов (рис. 4).

Рис. 4

Чтобы получать наличные, мошенники, в частности, прибегают к услугам легковерных покупателей. По электронной почте вы наверняка получали предложение приобрести iPod или новехонький ноутбук за десятую часть их стоимости. Отказаться действительно трудно, но нужно понимать, что на ваш адрес придет устройство, купленное по ворованной кредитке.

При этом вы автоматически станете мулом и заодно объектом внимания полиции. Впрочем, на самом деле полиция появится лишь в том случае, если вы закажете себе товаров на много тысяч долларов реальной стоимости, например, десяток новеньких Acer Iconia Tab.

Другой вариант – прямой или завуалированный наем мулов исключительно для снятия денег. С прямым все понятно: ищутся люди, готовые рисковать за 10-15% снимаемой суммы. Они уже имеют или открывают счет в том банке, откуда станут уводиться деньги.

Мул обналичивает определенную сумму и пересылает ее злоумышленнику через любую платежную систему. Результат практически всегда один и тот же, независимо от того, сколько денег снято – мул оказывается в тюрьме.

Поэтому злоумышленники идут на всяческие ухищрения, рекрутируя для этой грязной работы алчных простаков. Новоявленный «сотрудник» подписывает с «компанией» договор, в соответствии с которым обязуется снимать деньги, приходящие на его банковскую карту.

Это, конечно, подозрительно, но мало ли чем занимаются люди... а тут реальные деньги. Так, увы, рассуждают многие. Позднее в полиции они, как правило, утверждают, что были наняты на работу вполне легально, подкрепляя свои объяснения тем самым липовым договором. Любопытно, что в некоторых странах мулов все-таки не сажают, считая их не преступниками, а жертвами.

На страже компьютеров

Картина вырисовывается прямо-таки удручающая. Положение отчасти спасает то, что за безопасностью компьютеров следят не только специализированные программы, но и специализированные полицейские подразделения почти по всему миру.

В последнее время в сфере борьбы с киберпреступностью достигнут значительный прогресс, но есть немало проблем, которые не позволяют окончательно ее искоренить. И, скорее всего, они будут существовать еще не один десяток лет.

Основное препятствие носит политический характер. Далеко не все государства экстрадируют преступников. Хотя спецслужбы США работают денно и нощно, их влияние распространяется отнюдь не на все страны Латинской Америки или Азии. Поэтому тамошние хостеры позволяют себе держать на серверах все что угодно.

Замечу, что ФБР начинает серьезное расследование только в случае, если украденная сумма превышает $100 000. В июле 2011 года в результате операции, длившейся более года, американские спецслужбы и румынская полиция арестовали свыше 100 человек, причастных к краже $100 млн. с американских счетов.

А парламент Японии только 17 июня 2011 года принял закон, в котором предусматривается наказание за создание и распространение вредоносных программ.

Другая проблема обусловлена действующим в развитых странах законодательством, которое запрещает несанкционированные вторжения на частную территорию и доступ к частной собственности, в том числе к информации.

Исследователи, работающие в антивирусных компаниях, в состоянии закрыть огромное количество ботнетов, способны «сломать» защищенный хостинг, могут остановить эпидемию вируса или трояна – но для этого им придется произвести манипуляции с некоторыми удаленными пользовательскими компьютерами.

По понятным причинам компании не могут запрашивать разрешение на подобные действия, а без него вторжение даже с благой целью в чужой компьютер приравнивается к той же киберпреступности. Иногда подобные операции проводятся силами местной киберполиции, но успеха, как правило, не достигают, ибо жертвы находятся в одной стране, вредоносные серверы во второй, а преступники – в третьей.

Немаловажное препятствие – плохое знание английского языка полицейскими, как в нашей стране, так и во многих других странах. Вследствие этого буквально не удастся договориться о сотрудничестве.

В ряде развивающихся стран вообще отсутствуют подразделения, ориентированные на борьбу с компьютерной преступностью. Понятно, что злоумышленники тоже про это знают и выбирают для проживания и деятельности государства со слабым законодательством.

В России за киберпреступление (если судья вообще поймет, в чем суть дела) обычно дают пару лет колонии или ограничиваются условным сроком. Не последнюю роль тут играет и коррупция, которая, что греха таить, есть во многих странах. Преступнику не так уж трудно откупиться от следователя, чтобы остаться на свободе, сохранив большую часть украденных денег.

Как быть?

Каждый пользователь должен осознать степень риска. Объясните ситуацию всем друзьям и близким, чтобы они относились к компьютерной безопасности максимально серьезно. Антивирус не гарантирует стопроцентной защиты, но без него становится стопроцентной вероятность компьютерной атаки и взлома.

Что касается общегосударственного масштаба, то нужно менять законы и усиливать ответственность. Должно быть налажено глобальное взаимодействие между отделами киберполиции.

Очень интересна идея специальных «паспортов», при введении которых придется забыть об анонимности в финансовом сегменте Интернета. Это, конечно, не остановит преступников, но значительно подпортит им жизнь.

Все покупки в онлайне лучше делать по кредитным картам. Деньги на такой карте принадлежат банку, который при ее похищении киберпреступниками станет предпринимать усилия по их поимке. Потери по дебетовым картам вернуть очень трудно (практически невозможно).

Главное – не занимайте пассивную позицию, а действуйте.

© Владислав Демьянишин

| Copyright © 2000-2024 & developed by Amonit Graphic design by Дубровина Мария | |

При использовании материалов сайта активная ссылка на http://sulfurzona.ru обязательна.

Весь оригинальный контент защищен сервисом Яндекс Вебмастер и сервисами проверки уникальности текста content-watch.ru, text.ru, advego.ru, etxt.ru, copyscape.com. |

|